مرحباً، أنا

i99dev

مطور Full-Stack ومهتم بتجربة المستخدم، أصنع تجارب رقمية باستخدام تقنيات الويب الحديثة

الحلول التي أقدمها

النتائج التجارية والقدرات التي أوفرها

المهارات الشخصية

الصفات الشخصية التي تمكن من التعاون الفعال

المشاريع المميزة

عرض أحدث أعمالي ومساهماتي

Example Project Post | Case Study

How we present a project case study using the new Blog workflow in Notion.

Robotics Lab Setup — Sample | Engineering

A walkthrough of setting up a remote‑friendly robotics lab with golden samples and trace logging.

Test Proejct | 123456

only tets one and keep this testing

أحدث المقالات

أفكار ودروس ورؤى حول تطوير الويب

قصة حقيقية... كيفية التعرف على المحتال باستخدام OSINT والهندسة الاجتماعية.

تتناول القصة تجربة شخصية في كشف المحتالين باستخدام تقنيات OSINT والهندسة الاجتماعية. يبدأ الكاتب بتلقي رسالة احتيالية ويقرر التحقيق في هوية المحتال. من خلال جمع المعلومات والتفاعل معهم، يكتشف أن المحتالين يسعون للحصول على أموال من خلال احتيال رسوم مسبقة. في النهاية، يتمكن الكاتب من تحديد الضحية الحقيقية وإبلاغ السلطات المحلية لمساعدته.

شبكة I2P: أداة الاتصالات الخاصة والمجهولة

تستعرض المقالة شبكة I2P كأداة للاتصالات الخاصة والمجهولة، موضحة الفرق بين الشبكات التقليدية والمخفية، وأساسيات التشفير، وكيفية عمل I2P تقنيًا. كما تناقش تاريخ تطوير I2P وأهمية مشروع I2PD، وتسلط الضوء على الجوانب الأخلاقية لاستخدام الشبكات المخفية. توفر I2P مستوى عالٍ من الخصوصية والأمان من خلال استخدام تشفير متعدد الطبقات وعقد وسيطة، مما يجعلها خيارًا مثاليًا لمن يسعى للحفاظ على سرية بياناته.

ما هو (

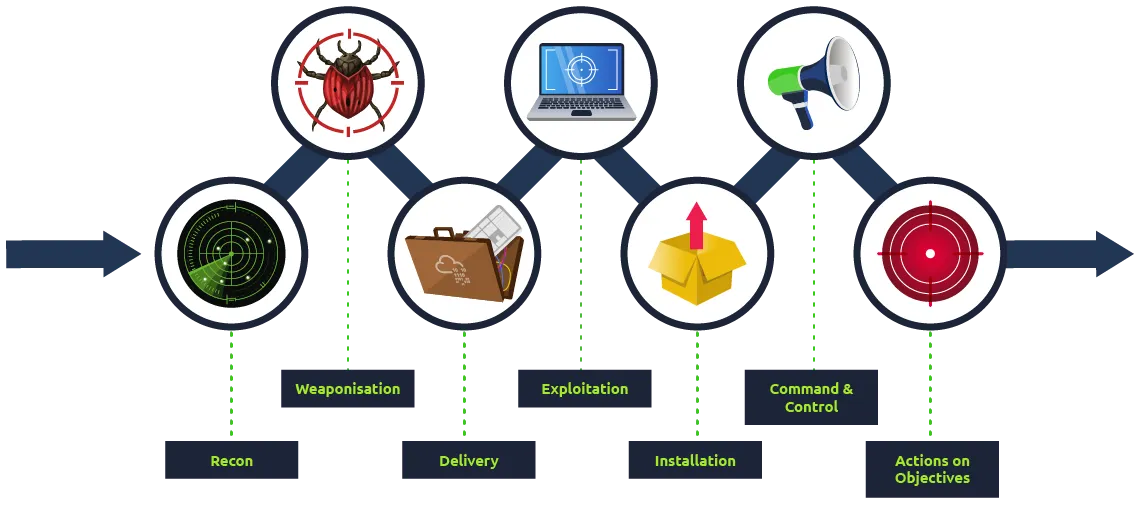

يتناول الإطار الموحد لسلسلة القتل (UKC) في الأمن السيبراني أهمية فهم سلوكيات المهاجمين وأهدافهم، ويقسم المراحل المختلفة للهجمات السيبرانية إلى 18 مرحلة، بدءًا من الاستطلاع إلى التأثير. يهدف إلى تحسين الدفاعات من خلال فهم كيفية استغلال المهاجمين للأنظمة، ويعمل بالتعاون مع إطُر أخرى مثل MITRE. كما يشرح نموذج التهديد كأداة لتحديد المخاطر والثغرات ووضع استراتيجيات للحد منها.